Une nouvelle version d'eMule : la v0.60b !sortie le 17 janvier 2021 | ipfilter | Fakes | .part.met est invalide | Comment se constituer une discothèque idéale | Sauvegarde des réglages d'eMule | Hadopi : les sénateurs votent son maintien après 2022 (le 27 mai 2016)1 - Le Peer to Peer est légal ! 2 - La police ne surveille pas eDonkey (eMule), sauf pour la pédopornographie. 3 - eMule est légal, seul ce que l'on télécharge peut être illicite ou contrefait, partager des contenus libres est le but original du p2p. Voici la façon dont le système Hadopi-TMG fonctionne : 1 / Les ayants-droit qui viennent pleurer auprès de l'Hadopi sont SCPP, SPPF, ALPA, SACEM / SDRM. 2 / La société Kantar Media fournit

les œuvres originales à partir desquelles sont calculées les signatures audio uniques. Les

méthodologies employées pour le calcul d'empreinte ne permettent pas (jusqu'à

preuve du contraire) d'avoir de faux positifs, c'est-à-dire deux œuvres

différentes avec la même empreinte. 3 / La société TMG gère le système de surveillance des œuvres.

Hadopi ne s’intéresse qu’aux torrents et aux services de p2p,

car seuls ces protocoles permettent de révéler l’adresse IP de l’utilisateur qui

télécharge et/ou partage une œuvre protégée. Du coup, il n'y a aucune chance d’être

dans le radar d’Hadopi sur les services de streaming ou de téléchargement

direct.* * [ Il n’est pas possible de recevoir un courrier d’avertissement Hadopi si l’on fait du téléchargement direct (HTTP, FTP, newsgroups), ou si l’on regarde des films ou des séries TV sur un site de streaming. Pour plusieurs raisons : D’abord parce que techniquement, il est impossible pour un tiers de connaître les adresses IP qui se connectent sur de tels sites (seul le FAI le pourrait, mais c’est exclu). Or sans l’adresse IP, il n’y a pas d’identification possible de l’internaute et donc personne à qui envoyer un avertissement. Seuls BitTorrent, eMule et d’autres réseaux P2P permettent de trouver l’adresse IP. Attention : même si vous avez l’impression qu’il s’agit d’une application de streaming, un logiciel comme Popcorn Time utilise techniquement le réseau BitTorrent et votre adresse IP est donc bien visible. Il en va de même pour Torrents Time utilisé par exemple sur The Pirate Bay. La Hadopi peut savoir que vous l’utilisez, sauf si vous utilisez un VPN.]

-

Les fichiers dont le nom ne contient pas le mot clé sensible du moment ne sont pas

surveillés.

- Les fichiers compressés

en archives non plus

Hadopi cherche à enrayer le piratage d’œuvres faisant le plus perdre d’argent aux maisons de disque et aux ayant-droits. Vous vous ferez donc plus volontiers pincer en téléchargeant un titre de Booba que 25 versions différentes d’Explosante Fixe de Pierre Boulez. Le piratage de Sony Pictures en décembre 2014 a révélé des films surveillés en amont d'Hadopi : Pourquoi trouve-t-on essentiellement des blockbusters dans ce listing Sony Pictures (et Columbia Pictures, Classics, Screen Gems, Tri-Star Entertainment, etc. ) ? Les ayants-droit du secteur comme L’ALPA, association de lutte contre la piraterie, traquent avec l'entreprise TMG en tout 100 titres. L’ALPA choisit 60 films sortis au cinéma, en ajoutant automatiquement ceux distribués à plus de 100 copies en salle. Le listing est alors mis à jour périodiquement en fonction de l'actualité. De même, ces films sont réintégrés dans la liste durant les 15 jours suivant leur sortie en DVD. Source : NextImpact

L'interconnexion des données entre ayants-droit et FAI

Source : décret 2010-2036 du 5 mars 2010, diffusé dans le JO du 07/03/10 Etre le plus safe possible avec eMule

: NE PAS utiliser les ports 4662 et

4672. La connexion à un serveur

- La première est la connexion highID : C’est celle qui

est recommandée par eMule, car elle permet une connexion facile sur le pair.

Mais

ce highID correspond à l’adresse IP du client

sous forme d’entier. Les bons serveurs permettent d'obtenir l'info plus rapidement et surtout, ils possèdent l'avantage sur Kad que celui-ci peut être pollué et " faké ". En effet, il suffit de prendre (de forcer) le contrôle des nodes responsables de certains mots clefs pour bloquer la diffusion Kad des contenus associés à ce mot clef. L'autre avantage des serveurs, c'est qu'ils permettent de rafraichir

la Kad

node list en toute sécurité et sans être dépendant d'un fichier créé par on

ne sait qui, situé on ne sait où et qui contient on ne sait quoi .... Voici

comment faire, dans l'icone Kad : copiez l'adresse de ce lien

nodes.dat

/ collez-la dans le champ Nodes.dat à partir de l'URL : / cliquez ensuite

sur Amorçage. Les bons serveurs vous signaleront un fichier à détruire

ainsi : HADOPI utilise des logiciels clients eDonkey, libres et open

source. (Shareaza et eMule) chez Free, Orange, SFR, Completel et quelques autres

FAI plus ou moins locaux. Leur client eMule un peu transformé se met à

downloader les contenus recensés et dès qu'un

chunk complet du fichier est

téléchargé depuis un client, son IP est relevée et horodatée sur le hash en

question, puis l’événement est recensé dans une base de données. Ensuite, TMG leur envoie un mail d'avertissement. Réglages pour télécharger en sécurité Icone Kad : cocher à partir des clients connus (ne laisser que Kad actif dans eMule ne sert pas à grand chose en terme de sécurité ...). Icone Serveurs : Mise à jour server.met depuis URL / Tapez ou collez : http://peerates.net/servers.php ; cliquez éventuellement sur Mise à jour si vous n'avez plus de serveurs dans la liste. Je vous

recommande le serveur eMule Security No1.

Mettez le en priorité haute. Icone Préférences : Menu Général : Nom d'utilisateur : rester anonyme ne sert à rien. Par contre, mettre un pseudo parlant permet d'être repéré par les gens qui recherchent le même genre de fichiers que vous ; Démarrage / cocher Démarrer avec Windows. Menu Connexion : Port client /

TCP et UDP : voir plus bas Menu Serveur : Mise à jour /

Suppr. les serveurs inactifs 10 Tentatives ; cocher Mettre à jour la

liste de serveurs au démarrage / cliquez sur le bouton Editer / Tapez ou collez

: http://peerates.net/servers.php

dans addresses - Bloc-notes / Fichier / Enregistrer. N'utiliser que les serveurs référencés dans la liste Peerates qui sont 100% dignes de confiance. Par contre, la mise à jour de la liste serveur par connexion client est à bannir totalement : possibilité d'être connecté sur un serveur espion ! Options diverses : cochez tout Menu IRC : décochez tout Menu Messages et commentaires : cochez tout Filtres IP : cochez Filtrer les serveurs ; Mise à jour à partir d'URL / Tapez ou collez : http://upd.emule-security.org/ipfilter.zip puis cliquer sur Charger (Charger 2 fois par mois, car cette liste est mise à jour régulièrement). Le nouveau site http://emulepawcio.sourceforge.net/nieuwe_site/ipfilter_fake_list.html semble ne pas fonctionner... L'ipfilter ne sert à rien pour les IP des clients TMG

(ceux qui surveillent eDonkey sont placés chez Orange, Free, SFR ...),

pour les filtrer, il faudrait quasiment filtrer toutes les plages d'IP

françaises et donc filtrer aussi les " bons " clients !

Voilà, ça y est, le filtrage est

actif, mais vous aimeriez bien le vérifier ?

Si vous cochez " Tout le monde ", voila ce qui se passe : Lorsqu'un client demande de voir vos fichiers partagés, eMule accepte, alors dans Serveurs/Journal, vous verrez un message disant : 19/03/2021 10:59:20: Demande la liste des fichiers partagés de 'http://emule-project.net' 19/03/2021 10:59:20: L'utilisateur http://emule-project.net (.......) partage le répertoire 'Incoming' 19/03/2021 10:59:20: L'utilisateur http://emule-project.net (.......) partage le répertoire '!Incomplete Files' 19/03/2021 10:59:21: L'utilisateur http://emule-project.net (.......) a envoyé la liste des fichiers partagés pour le répertoire 'Incoming' 19/03/2021 10:59:21: L'utilisateur http://emule-project.net (.......) a envoyé la liste des fichiers partagés pour le répertoire '!Incomplete Files' 19/03/2021 10:59:21: L'utilisateur http://emule-project.net (.......) a fini d'envoyer la liste de ses fichiers partagés

L'utilisateur X a demandé votre liste de fichiers partagés -> accepté, vous avez

envoyé la liste des fichiers partagés ", mais cette liste concerne tout votre

dossier eMule, même ceux qui ne sont pas partagés ! Par

contre, l'avantage de voir la liste d'un autre client est que, dans le cas où

vous cherchez des fichiers dans le même domaine, il y a de fortes chances de

trouver des choses qui vous intéressent chez cette personne. Il suffit alors de

cliquer sur le lien dans la liste pour l'avoir dans votre liste de

téléchargement.

Partager sa liste de fichiers avec " Amis seulement " : ceux-ci peuvent

voir la liste de fichiers que vous partagez et peuvent télécharger en priorité

chez vous et vice versa. Mais il y a un risque au niveau de la sécurité : Il fut un temps, des clients recevaient de leur FAI (Club Internet) des plaintes de la part d'une " Major ". Les personnes ayant reçu ce mail qui les sommait d'arrêter de télécharger des fichiers avec droits d'auteurs, avaient laissé cette case cochée sur vus par " Tout le monde ". Le

problème est qu'on ne sait jamais qui se cache derrière un pseudo, ami ou pas... Menu Propriétés étendues : Sur les faux serveurs sont indexés en priorité des fichiers leurres : par exemple, le serveur Key2peer est géré par une entreprise qui inonde le réseau eDonkey avec de faux cracks contenant des troyens (virus). Voici les dangers d'utiliser de

mauvais serveurs : Dans ce cas, utilisez Spybot /

Réglages / Réglages /Démarrage du système / Lancer le logiciel une seule fois au

prochain démarrage du système / cocher uniquement : - 2 ) donner le contenu de son dossier partagé au gens qui contrôlent le serveur

(pas cool dans certains cas !). L'avenir est à Kad (le présent aussi), ce qui n'enlève pas la pertinence des serveurs. Le tout est d'avoir des contacts (peers) " frais et dispo ", d'où l'intérêt d'une connexion serveur pour les rafraichir. Essayez d'utiliser juste le serveur Peerates avec Kad, vous verrez que tout marchera bien (même sans serveurs du tout, d'ailleurs). Si la société TMG de Thierry Lhermitte est en mesure de piéger un internaute avec son IP, il faudra alors démontrer l'infraction devant le juge (à moins que l'internaute ne reconnaisse directement sa " faute ", dans ce cas la, c'est du pain béni pour l'Hadopi ). Il faut que les internautes contestent systématiquement ces accusations réalisées sur la base de simples suspicions. Le seul et unique moyen de démontrer l'infraction, c'est de procéder à un examen du PC en cause (à moins qu'un logiciel de '" sécurisation " puisse être mis à disposition). Source : en partie d'après http://forum.emule-project.net et Peerates (25/01/2012) Tous les autres réglages sont à votre

convenance, mais... Conseils : A la chasse aux faux fichiers Pour débusquer rapidement la plupart

des faux fichiers ou fakes, faites la manipulation suivante : Supprimez-les sans pitié, car ils encombrent votre disque dur et, de plus, ils polluent le réseau puisque vous allez les rediffuser ! Pour un réseau responsable et durable Télécharger peut plus polluer la

planète qu'acheter un DVD ! Bibliographie pour se constituer une discothèque idéale Playlist Pop Rock, Jocelyn Manchec, 2008.

Contient 2 000 morceaux pour remplir votre iPod ou autre

baladeur MP3 de 160 playlists de 10 morceaux par artiste et 20 morceaux par

genre (ou thématique) avec pour chaque morceau une courte explication.

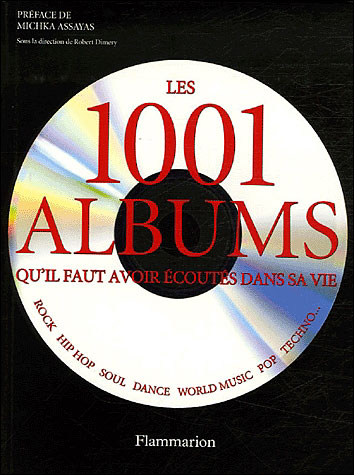

Les 1001 albums qu'il faut avoir écoutés dans sa vie,

collectif, 2006.

Les 1001 albums qu'il faut avoir écoutés dans sa vie,

collectif, 2006.

De la naissance du Rock' n' Roll aux innovations

technologiques de 1955 à 2005, voici un choix de 1001 albums. Ce

livre est une liste critique, comportant pour chaque album des

points expliquant son intérêt, la liste des titres, les

circonstances de sa création, l'accueil de la critique à sa parution

et les raisons de sa durée. C'est la discothèque idéale pour les

fans de musique pop et rock. Les meilleurs morceaux sont cochés.

Michka Assayas a préfacé l'édition française de cet ouvrage, offrant en complément une liste de chefs-d'œuvre oubliés et de sommets du rock français. Il est très intéressant

de faire une recherche avec ces deux mots-clés : 1001 discos

" Ca ne sert à rien de télécharger sur « MySpace » car les

« mp3 » sont « compressés » à « 96 kilobits » par secondes. D’autres

affirment que les meilleurs «

bootlegs » en «

live » sont parfois « foutraques » et « surproduits », ou encore que la

musique de Zappa est parfois « atonale » bien qu’indéniablement « séminale

». Les bandes sonores originales : N'oubliez pas les bandes sonores originales (BSO) des films ou Original Sound Track (OST) qui vous ont plu et qui constituent de très bonnes playlists, souvent originales. Elles se se trouvent entre autre sur les pages Wikipédia (exemple) des films (avec le copier-coller, c'est plus rapide...) ou ici. La musique de pub : la base de données des samples utilisés dans les chansons : Enfin, pour vérifier tout cela (écoute de 20" des

meilleurs morceaux, qui sont cochés en plus, titres, noms, durée des

morceaux, n° de piste, miniatures de pochettes copiables dans iTunes pour

votre iPod, ...) rien de tel qu'une visite sur les sites

allmusic,

Discogs

et Wikipedia

!

Voir aussi : | Sécurité des réseaux Peer-to-Peer (P2P) | Détection de pairs suspects dans le réseau pair à pair KAD (article complet) | Détection de pairs suspects dans le réseau pair à pair KAD (résumé) | | Welcome to eMule Security! | Liste de serveurs | Les ports TCP et UDP s'étale de 1024 à 65535. Les ports

inférieurs à 1024 ne sont pas à employer, car ils sont utilisés par des

services (ou

daemon) liés à votre système d'exploitation. Si, dans l'onglet Serveurs / Journal, vous avez des lignes du genre : 08/12/14 22:39:12: 500.part.met () est invalide, impossible de télécharger le fichier, eMule ne peut pas continuer le téléchargement parce qu'il ne peut pas charger le fichier .part. Les causes : - Lors d'un plantage Windows, les fichiers sont en danger : certains part.met en cours d'utilisation n'ont pu être écrits correctement à l'arrêt de la machine, eMule ne les reconnaît plus. Le .part.met.bak (= la sauvegarde) est peut être aussi endommagé. - Vous avez arrêté Windows sans quitter eMule avant... à proscrire ! - Vous avez récupéré un .part.met invalide sur le réseau. Le mécanisme : Chaque fichier proposé au partage sur le réseau est découpé en morceaux de

9,28 Mo, sauf les fichiers inférieurs à 9,28 Mo. L'opération de découpe du

fichier se nomme le hachage.

- 001.part

est le fichier téléchargé lui-même. Une fois le

téléchargement terminé, c'est lui qui sera mis dans Incoming avec une

extension comme avi pour vidéo, mp3 pour la musique.... Vous pouvez voir qu'il

pèse un certain poids. Tant que ce fichier n'est pas complètement terminé, il

restera dans Temp, mais les morceaux de ce même fichier téléchargé seront déjà

partagés même s'il n'est pas entier. eMule peut télécharger à partir de

plusieurs utilisateurs à la fois, aussi les fichiers *.part ont toujours la

taille du téléchargement achevé. Les parties manquantes sont simplement remplies

avec des zéros. A chaque fichier *.part, correspond un *.part.met. - 001.part.met est le fichier qui contient, entre autres, le plan du fichier, tel morceau reçu va à tel endroit..., le hasch (numéro unique de chaque fichier et de chaque morceau)... Pour identifier un téléchargement sur le réseau et pour vérifier l'absence d'erreur, chaque téléchargement est divisé en parties de 9,28 Mo. Pour chaque partie, ce que l'on appelle une valeur de hachage (hash value) est calculée. Puis une nouvelle valeur de hachage est crée pour l'ensemble complet de ces parties. Cette information ainsi que le nom du fichier et le statut des parties hachées sont sauvegardés dans les fichiers *.part.met.

- 001.part.met.bak

est ni plus ni moins que le fichier jumeau de 001.part.met. Il en est

la sauvegarde créée par mesure de sécurité au cas où ces fichiers se trouveraient

corrompus lors d'un plantage... Vérifiez le répertoire Temp d'eMule. Allez dans (Win8) C:\ Users \ votre nom d'utilisateur \ Downloads \ eMule \ Temp. Il est bénéfique d'y faire du nettoyage de temps en temps : Chaque fichier .part doit être accompagné d'un .part.met et d'un .part.met.bak. Si ce n'est pas le cas, supprimez-le ou les deux fichiers orphelins ou Emule fermée

et étant dans le dossier Temp, vous remplacez le

fichier plan 001.part.met par

sa sauvegarde. Sauvegarde des réglages d'eMule En cas de crash de votre disque dur ou de réinstallation de Windows, vous devez avoir sauvegardé auparavant les réglages d'eMule sur une clé USB ou un disque dur externe pour pouvoir les restaurer. Faites une copie de ces fichiers qui se trouvent

dans le répertoire config d'eMule : [C:\Users\admin\AppData\Local\eMule\config] ou mieux, sauvegardez le fichier config en entier. A quoi correspondent les fichiers contenus dans le dossier eMule\config ? [eMule v0.50b BETA1] - known.met : stocke toutes les infos sur

les fichiers (hash id) que vous téléchargez et que vous avez fini de télécharger

(pour éviter le re-hachage permanent des fichiers et de télécharger le même

fichier 2 fois). Page mise à jour le 08/07/2021 |